Apostila Analista TI Segurança da Informação UFC CE 2024

Descrição

Apostila Analista TI Segurança da Informação UFC CE 2024

- Informações sobre o concurso da UFC CE 2024

- Nível: Médio / Superior

- Vagas: 144

- Inscrições Até: 13/11/2024

- Salário Até: R$ 4.556,92

- Taxa de Inscrição: R$ 120,00 A R$ 150,00

- Data da Prova: 19/01/2025

- Banca Organizadora: FCPC

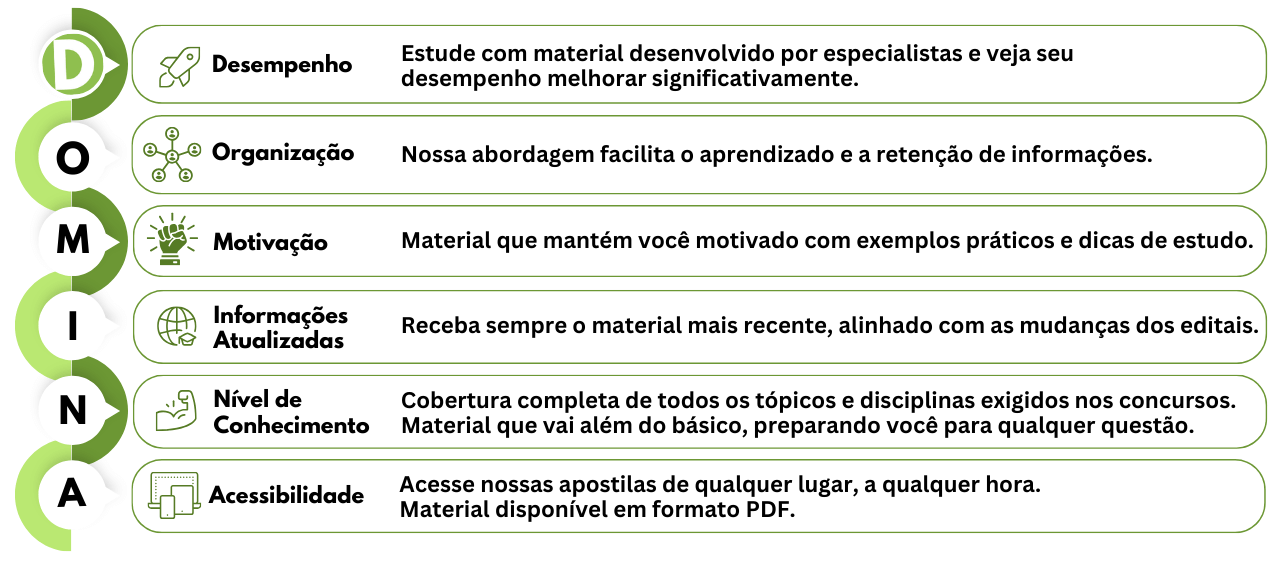

Garanta sua aprovação

Preparar-se para concursos públicos pode ser um grande desafio, mas com o material certo, o sucesso está ao seu alcance.

Nossas apostilas são desenvolvidas totalmente de acordo com o edital do concurso e são atualizadas regularmente para garantir que você tenha acesso ao conteúdo mais recente e relevante.

Ver seu nome na lista de aprovados da Universidade Federal do Ceará – UFC CE 2024 e conquistar a estabilidade financeira e a segurança que você sempre desejou é possível. Com nossas apostilas, você estará um passo à frente da concorrência.

Conteúdo Programático

Conhecimentos Básicos

(Totalmente de Acordo com Edital 2024)

Língua Portuguesa: Fatores de textualidade: coerência, coesão (referencial e sequencial), situacionalidade e intertextualidade. Semântica: sinonímia/antonímia; hiponímia/hiperonímia; homonímia/paronímia/polissemia; ambiguidade; denotação/conotação; sentido próprio e figurado; implícitos. Constituição, organização, funções e características linguísticas de tipos e gêneros textuais, inclusive, os documentos oficiais (documentos do padrão ofício, ata, atestado, certidão, convocação, edital, parecer, portaria, requerimento, relatório). Propósito comunicativo do texto. Reescrita de frases e parágrafos do texto e de textos de diferentes gêneros e níveis de formalidade. Convenções gráficas: ortografia conforme normas oficiais vigentes; abreviações, siglas e símbolos; acentuação, inclusive sinal indicativo de crase; pontuação. Morfologia: elementos mórficos e processos de formação de palavras; classes de palavras (caracterização morfossintática e emprego); flexão de nomes e verbos, de acordo com as normas da língua padrão; uso dos pronomes e expressões de tratamento; emprego das categorias nominais (gênero e número) e verbais (tempo, modo, voz, aspecto). Sintaxe: concordância verbal e nominal; regência verbal e nominal; termos da oração; relações sintático-semânticas entre orações, períodos ou parágrafos; colocação dos termos no sintagma e na oração e das orações no período.

Legislação: Constituição da República Federativa do Brasil de 1988: Princípios Fundamentais; Direitos e Garantias Fundamentais; Organização do Estado. Decreto nº 1.171, de 22 de junho de 1994. Aprova o Código de Ética Profissional do Servidor Público Civil do Poder Executivo Federal. Lei 8.112 de 11 de dezembro de 1990 – Regime jurídico dos servidores públicos civis da União, das autarquias e das fundações públicas federais. Lei nº 11.091/2005: Estruturação do Plano de Carreira dos Cargos Técnico Administrativos em Educação. Lei nº 12.527/2011 – Lei de acesso à informação. Lei nº 13.709/2018 – Lei Geral de Proteção de Dados Pessoais. Lei nº 9.784/1999 – Regula o processo administrativo no âmbito da Administração Pública Federal. Lei nº 8.429/1992, alterada pela Lei nº 14.230, de 2021 – Dispõe sobre as sanções aplicáveis em virtude da prática de atos de improbidade administrativa. Lei nº 13.726/2018 – Desburocratização e Simplificação. Lei nº 14.133/2021 – Licitações e contratos administrativos. Decreto nº 11.072/2022 – Programa de Gestão e Desempenho. Lei nº 14.681/2023 – Política de Bem-Estar, Saúde e Qualidade de Vida no Trabalho e Valorização dos Profissionais da Educação. Estatuto da Universidade Federal do Ceará. Regimento Geral da Universidade Federal do Ceará.

Conhecimentos Específicos

(Totalmente de Acordo com Edital 2024)

Governança de TI – Cobit: conceitos, estrutura, papéis, domínios, processos, objetivos de controle e modelo de maturidade; Gerenciamento de serviços de TI – ITIL: conceitos, estrutura, papéis, estágios, processos e funções; Gerenciamento de projetos de TI – PMBOK: conceitos, estrutura, papéis e processos; Normas e legislação relacionadas à segurança da informação e Privacidade de Dados. Normas: ABNT NBR ISO/IEC 27001:2022, ABNT NBR ISO/IEC 27002:2022, ABNT NBR ISO/IEC 27005:2023. Legislação brasileira: Lei nº 12.527/2011 – Lei de Acesso à Informação (LAI), Lei nº 12.965/2014 – Marco Civil da Internet (MCI), Lei nº 13.709/2018 – Lei Geral de Proteção de Dados (LGPD), Decreto nº 10.222/2020 – Aprova a Estratégia Nacional de Segurança Cibernética (e-Ciber), Decreto nº 10.748/2021 – Institui a Rede Federal de Gestão de Incidentes Cibernéticos, Decreto n° 11.856/2023 – Institui a Política Nacional de Cibersegurança e o Comitê Nacional de Cibersegurança, Instrução Normativa nº 01/GSI/PR/2020 – Dispõe sobre a Estrutura de Gestão da Segurança da Informação nos órgãos e nas entidades da administração pública federal, Instrução Normativa nº 03/GSI/PR/2021 – Dispõe sobre os processos relacionados à gestão de segurança da informação nos órgãos e nas entidades da administração pública federal, Instrução Normativa nº 05/GSI/PR/2021 – Dispõe sobre os requisitos mínimos de segurança da informação para utilização de soluções de computação em nuvem pelos órgãos e pelas entidades da administração pública federal, Instrução Normativa nº 06/GSI/PR/2021 – Estabelece diretrizes de segurança da informação para o uso seguro de mídias sociais nos órgãos e nas entidades da administração pública federal; Criptografia: Conceitos gerais: algoritmos simétricos, assimétricos, resumos (hash), cifras de bloco e de fluxo e modos de operação ECB, CBC, CBF, OBF e CTR. Algoritmos criptográficos: AES, 3DES, Blowfish, IDEA, RC4, RC6, Diffie-Hellman, RSA, ECC, MD4, MD5, SHA-1, SHA-2, WHIRLPOOL; Ataques: força bruta, dicionário, análise de frequência, criptoanálise, colisão e aniversário; SSL (Secure Sockets Layer) e TLS (Transport Security Layer); Infraestruturas de chaves públicas, Certificação e assinatura digital; Esteganografia; Identificação, Autenticação e Autorização; Controle de Acesso. Princípios: menor privilégio, apenas o necessário e separação de funções. Modelos: MAC, DAC e RBAC. Métodos: administrativo, físico, técnico e camadas. Administração: centralizado e descentralizado. Técnicas e Tecnologias: baseado em regras, limitado pela interface, matriz de acesso, dependente do conteúdo, dependente do contexto. Ameaças: dicionário, força bruta, spoofing; Autenticação: conceitos gerais, métodos e fatores; Protocolos. PAP, CHAP, EAP, NTLM, Kerberos, RADIUS, TACACS; Segurança em redes. Segmentação de redes: conceitos gerais, DMZ, VLAN. Firewall: conceitos gerais, stateless, SPI (Statefull Packet Inspection), DPI (Deep Packet Inspection) e UTM (Unified Threat Management); ferramentas: netfilter, iptables; fwbuilder. Detecção e prevenção de intrusão em redes: conceitos gerais, IDS (Intrusion Detection System) e IPS (Intrusion Prevention System); ferramentas: snort. Análise de tráfegos de rede (sniffers): conceitos gerais, modelo OSI, pilha TCP/IP e protocolos das camadas de enlace, rede e aplicação; ferramentas: iptraf, tcpdump e wireshark. VPN: conceitos gerais, encapsulamento, autenticação, criptografia dos dados, topologias; protocolos e ferramentas: PPTP, L2TP, IPSEC e OpenVPN. Segurança de redes Wi-Fi: conceitos gerais, ataques, WEP, WPA, WPA2 e WPA3. Autenticação de rede: conceitos gerais, IEEE 802.1X; Segurança (Hardening) em servidores Linux e Windows 2016, 2019 e 2022, e estações de trabalho Linux, Windows 7, 10 e 11; Logs e auditoria com Syslog e Microsoft Event View; Segurança em servidores SSH, LDAP, Apache, Jboss, Tomcat, Postfix, Squid, Bind, MySQL, PostgreSQL; Incidentes de segurança: tratamento e resposta a incidentes de segurança (CERT); Testes de invasão; Forense computacional; Softwares maliciosos: vírus, cavalo de troia, spyware, backdoors, keylogger, worm; Segurança no desenvolvimento de sistemas. Práticas de programação segura e revisão de código. Controles e testes de segurança para sistemas e serviços Web. Ameaças e vulnerabilidades em aplicações: Command, SQL e LDAP Injection, Cross-Site Scripting (XSS), Session Hijacking, referência insegura a objetos, Cross-Site Request Forgery, armazenamento inseguro de dados criptografados. Segurança em aplicações web em Java, Python e PHP; Frameworks de segurança: Critical Security Controls v8, do Center for Internet Security (CIS Controls v8), Cybersecurity Framework 2.0, do National Institute of Standards and Technology (NIST CSF 2.0), Top 10 Security Risks 2021, do Open Worldwide Application Security Project (OWASP Top 10:2021).

Comentários